São muitos os fatores e premissas que uma organização deve considerar para definir a sua estratégia de cibersegurança, no entanto, o simples facto de uma organização se colocar esta questão já é um sintoma de maturidade.

Em primeira instância, a cibersegurança é um “conjunto de medidas de proteção da informação, através do tratamento de ameaças que colocam a informação em risco e que é tratada pelos sistemas de informação que estão interligados“. De acordo com a ISACA (Associação de Auditoria e Controle de Sistemas de Informação).

Em outras palavras, estamos falando de sistemas, redes e dados que precisamos proteger. E essa proteção vai depender da infraestrutura que temos, dos recursos da organização para protegê-los, de sua maturidade, etc.

A tecnologia relacionada à segurança cibernética não precisa fazer sentido por si só, mas tem a obrigação de apoiar os objetivos estratégicos da organização. Por exemplo, se a organização pretende abrir uma nova linha de negócio ou digitalizar uma área através da implementação de um novo software, a cibersegurança deve ser a área responsável por proteger a organização contra ataques que ponham em causa a segurança da informação destes novos serviços.

É por isso que, em alguns modelos, um papel como o CISO está dentro da alta administração para conhecer em primeira mão os objetivos estratégicos do negócio e protegê-los adequadamente. Como em qualquer estratégia, o envolvimento da alta administração é um elemento-chave

Quais fatores podem determinar a estratégia de segurança cibernética?

Pode haver algumas premissas que determinam a estratégia de segurança cibernética da organização, como fatores legais. Por exemplo, caso uma organização tenha sistemas implementados para dar suporte a serviços essenciais, ela será considerada infraestrutura crítica e precisará levar em consideração uma série de requisitos dentro de sua estratégia. Portanto, a conformidade é um aspecto a ser levado em consideração na implementação da segurança cibernética em uma empresa.

Tudo isso nos leva a pensar que a estratégia de segurança cibernética dependerá dos objetivos estratégicos e de negócios da organização, dos recursos e capacidades que possui e de fatores internos e externos que chamaremos de contexto. Adaptar-se à nossa realidade é essencial para ter sucesso quando se trata de levar a estratégia para a camada operacional de uma organização.

Um bom ponto de partida para definir a estratégia de segurança é responder à seguinte pergunta: O que é crítico para a organização? Quais são os ativos que não podemos prescindir?

Essa pergunta também é conveniente para fazer a vários líderes ou áreas dentro da organização, já que é bastante comum que um processo de negócios importante dependa de um ativo que conhece apenas uma área.

Sabendo o que precisamos proteger, precisamos fazer o exercício de identificar os riscos que podem colocar em risco sua integridade e identificar os controles que temos em vigor. Sem saber o que pode acontecer conosco e o que temos, seria um erro começar a implementar controles diretamente.

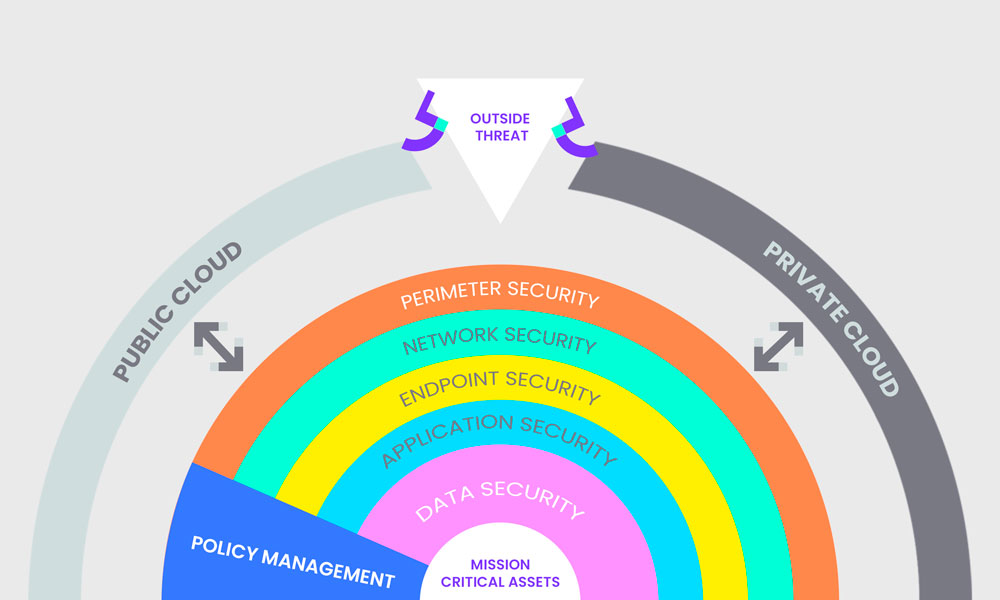

Este exercício nos permitirá identificar nossos pontos fortes e fracos em termos de segurança cibernética na empresa, identificar nossas deficiências e agir sobre elas. Além disso, nos dará uma visão geral de nossas diferentes camadas e como protegemos nossos ativos mais valiosos:

Esquema de defesa em profundidade

Estratégia de segurança cibernética: defesa em profundidade

Neste ponto, estaríamos formando uma estratégia conhecida como defesa em profundidade. Este conceito tem origem no mundo militar, sendo uma estratégia que permite retardar o avanço do inimigo através dos diferentes métodos e controles (camadas), em vez de contar com um único método de proteção, mesmo que fosse excelente.

Essa estratégia permite que o invasor precise de mais tempo e conhecimento para atingir seu objetivo, que é comprometer a segurança de nossos ativos críticos. Além de permitir que o defensor elabore uma resposta mais eficaz.

No entanto, não vamos pensar apenas em medidas técnicas e programas de segurança cibernética. Tão importante, se não mais, será como o usuário interage com nossos sistemas. Essa camada de gerenciamento contém todas as políticas, regulamentos e procedimentos da organização e fornece os princípios básicos sobre os quais articular o restante das salvaguardas mais técnicas.

A complexidade da infraestrutura das organizações torna necessária a implementação de uma estrutura de gestão que permita a implementação de todos os processos implementados. Reporte à gerência de dados relevantes, gerenciamento de incidentes, avaliação e gerenciamento de riscos, gerenciamento de conformidade, etc. Eles devem ser definidos e mantidos.

Temos a opção de definir esses processos de acordo com as necessidades da organização ou implementar uma estrutura de segurança da informação conhecida no setor. Existem alguns que, dependendo do nosso propósito, poderíamos implementar: ISO 27001, CIS Security Controls, NIST Framework, PCI-DSS, ENS, etc.

Dependerá dos recursos e necessidades da organização implementar um ou combinar os requisitos de dois ou mais. Por exemplo, se precisarmos de uma certificação de terceiros, escolheremos a ISO 27001, enquanto se estivermos desenvolvendo um gateway de pagamento, o PCI DSS certamente será uma boa opção. Claro, esse tipo de tarefa será muito mais fácil se tivermos uma ferramenta que nos permita combinar todos os aspectos de um sistema desse tipo em diferentes escalas dentro de nossa organização. Na GlobalSuite Solutions podemos apoiá-lo implementando os procedimentos aplicados pela norma ISO 27001, fazendo um diagnóstico inicial de conformidade e trabalhando para fechar lacunas para atualizar seu Sistema de Gestão de Segurança da Informação (SGSI) e seus sistemas de segurança cibernética para alcançar a automação através do GlobalSuite®.

Estratégia de segurança cibernética em evolução

Mas isso não é tudo, quando definimos uma estratégia devemos levar em consideração que nossa realidade está em constante mudança quando falamos de cibersegurança. A estratégia que definimos deve ser flexível o suficiente para se adaptar às exigências do mercado e às novas tecnologias ao longo do tempo.

Um exemplo recente da necessidade de adaptação à mudança na estratégia de cibersegurança nas empresas tem sido o causado pela pandemia de COVID-19. A maioria das organizações tinha uma estratégia para proteger os usuários fora da rede corporativa com base na autenticação usando um serviço controlado e seguro, como uma conexão VPN. Esses tipos de conexões foram dimensionados com um número limitado de usuários, no entanto, essas necessidades mudaram quando todos tiveram que se conectar de casa.

No entanto, de um dia para o outro, as organizações foram obrigadas a fornecer acesso a novos dispositivos, em alguns casos sem serem corporativos, um grande número de conexões incompatíveis com as licenças que possuíam, etc. Em outras palavras, de um dia para o outro a estratégia de proteção dos dispositivos dos usuários teve que mudar.

Tanto os fabricantes quanto as empresas tinham a necessidade de oferecer e adotar soluções de segurança cibernética que fortalecessem o dispositivo com o qual se conectavam e não a rede com a qual o faziam, pois estavam fora do perímetro corporativo e não tinham acesso.

Temos de estar prontos para a mudança, também nas nossas estratégias, porque, embora não saibamos como, é certo que ela virá.

Como implementar sua estratégia de segurança cibernética?

O conhecimento da equipe, a quantidade de programas de segurança cibernética necessários e a atualização constante na implementação de todos esses controles levam a uma alta complexidade, que muitas vezes uma organização não pode assumir por conta própria. É por isso que muitas empresas contam com suporte externo para ajudá-las em caso de incidentes cibernéticos, monitorar sua infraestrutura em busca de anomalias ou, em suma, fornecer soluções de segurança cibernética de forma especializada. Estaríamos falando de serviços gerenciados de SoC, CERTs, seguro de risco cibernético, etc. Dependendo do tamanho da nossa empresa, a estratégia de terceirização de operações pode ser uma boa alternativa.

E agora, qual é a sua estratégia? Seja o que for, é importante levar em consideração as seguintes conclusões:

- Decisões baseadas em dados e informações: O primeiro passo para definir uma estratégia é conhecer nossa organização, o que é importante e quais são nossos pontos fortes e fracos.

- A estratégia de segurança cibernética deve ser apoiada pela alta administração. E vice-versa, a segurança cibernética deve apoiar e se adaptar aos objetivos de negócios.

- A estratégia de segurança cibernética deve apoiar os objetivos de negócios. O primeiro passo é saber o que é importante para a organização, o segundo é protegê-la

- A implementação de uma estrutura de gerenciamento de segurança cibernética nos permitirá gerenciar melhor os processos. Seja ISO 27001, 27110, ENS, estrutura NIST, etc. É uma boa estratégia escolher um padrão que defina e relacione os diferentes processos.

- A estratégia é uma consequência do seu contexto. Para definir uma estratégia, você deve conhecer sua realidade. Os recursos são sempre limitados.

- Responsabilidades e funções de segurança definidas. É essencial determinar quem é o responsável pelo quê definir os diferentes processos a serem implementados para realizar uma boa gestão da segurança cibernética.