La cybercriminalité est une activité très lucrative et en constante expansion. Chaque année, on observe une augmentation du nombre d’attaques ciblant les entreprises. Selon les statistiques du CCN-CERT, les attaques de rançongiciels ont augmenté de façon spectaculaire en 2020, maintenant une tendance à la hausse jusqu’à présent. C’est pourquoi la cybersécurité et le piratage éthique sont de plus en plus importants dans les entreprises.

De plus, depuis un certain temps, ces attaques sont devenues plus complexes, laissant derrière elles la méthode traditionnelle de chiffrement des données uniquement. Désormais, les attaquants ne cherchent pas seulement à impacter les opérations de l’organisation, mais ils recherchent un avantage économique de ce type d’attaques en demandant un paiement direct ou en faisant du chantage aux entreprises pour éviter de publier les informations volées sur Internet.

En 2020, le groupe Maze a publié sur Internet des informations volées à HMR, une entreprise pharmaceutique dédiée à la recherche et au développement des soins de santé, après le refus de payer la rançon après une attaque. Parmi les données publiées, on pouvait trouver des informations personnelles sur les employés ; telles que le nom, la date de naissance, les questionnaires de santé et même les résultats des tests de dépistage du VIH ou de drogues. Il n’est pas nécessaire de mentionner la sensibilité de ces données personnelles et les conséquences de ne pas les protéger correctement en ne respectant pas des législations aussi importantes que le RGPD, la LOPD et d’autres selon le pays où nous nous trouvons.

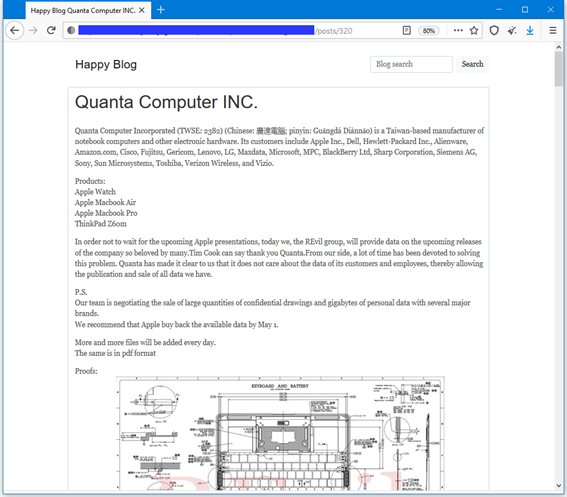

Il est également assez courant que ces attaques visent à nuire aux opérations d’une organisation. En 2021, le groupe criminel REvil, très connu pour ses attaques de rançongiciels, a attaqué un fournisseur de services d’Apple, semble-t-il en réussissant à voler des plans d’informations confidentielles sur de futurs appareils de la marque.

Comme preuve de vie, REvil a publié un total de 15 images de plans du MacBook de 2021 sur son blog sur le Dark Web et a exhorté Apple à payer avant le 1er mai 2021. Sinon, ils publieraient quotidiennement, petit à petit, des informations qu’ils auraient volées auparavant.

Le gouvernement américain a mis en place des actions pour freiner ce type d’actions des différents groupes criminels actifs. L’un des premiers résultats a été l’arrestation du groupe REvil, le groupe de rançongiciels le plus actif et le plus dangereux.

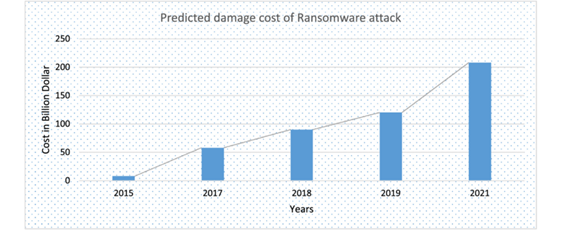

En raison des conséquences de ce type d’attaques, les organisations ont mis de plus en plus de ressources pour tenter de les éviter. Cependant, ce type d’attaques sont très lucratives et ceux qui sont derrière sont des organisations criminelles avec une grande quantité de ressources. Selon Cybercrime Magazine, on estime qu’en 2025, le coût de la cybercriminalité coûtera 10,5 billions de dollars.

La professionnalisation du crime

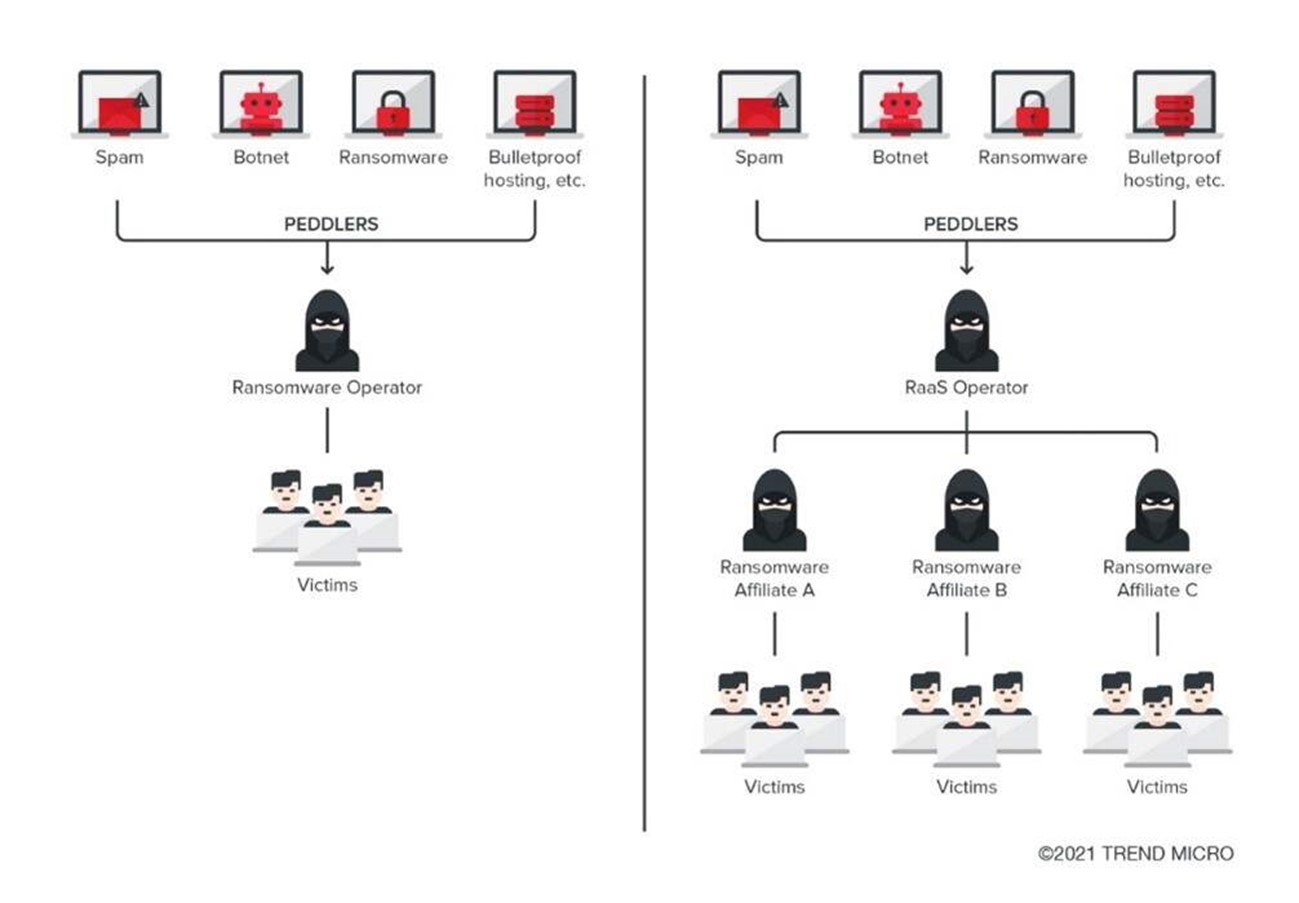

Cette professionnalisation de l’industrie a entraîné une série de services associés, comme par exemple celui que nous connaissons sous le nom de RaaS, sigles de Ransomware as a Service.

Dans le modèle RaaS, nous avons deux acteurs principaux, l’opérateur du rançongiciel et les affiliés. La fonction de l’opérateur est de développer le malware et de préparer toute l’infrastructure derrière celui-ci. D’autre part, les affiliés sont chargés d’obtenir l’accès, de voler les données et d’exécuter le rançongiciel dans le réseau d’une organisation.

Le groupe REvil offrait son rançongiciel en tant que service, en échange il demandait environ 40 % des bénéfices que font les affiliés grâce à son rançongiciel. Ces gains peuvent être très élevés, car selon les membres du groupe, ils ont réussi à gagner 100 millions de dollars en 2020.

Selon les estimations de Forbes, en 2021, le coût des attaques de rançongiciels s’est élevé à 20 billions de dollars, et ils estiment que le nombre de victimes qui paient est passé à 58 %. Cela fait que les groupes responsables ont de plus en plus d’argent et sont capables de réaliser des attaques plus sophistiquées.

Comment fonctionne le rançongiciel ?

Tout au long de cet article, nous avons beaucoup parlé du rançongiciel, mais comment un rançongiciel opère-t-il au sein de notre réseau ? que voyons-nous lorsque nous avons reçu une attaque de ce type ?

Un rançongiciel est un type de malware qui est chargé de chiffrer et, dans certains cas, de voler les fichiers d’une grande importance pour une organisation. Ce sont des attaques qui, à leur apogée, peuvent être dirigées. C’est-à-dire qu’il existe une étape préalable de surveillance de l’organisation, d’identification des informations qui sont essentielles pour elle, des périodes où elle peut causer le plus de dommages, etc.

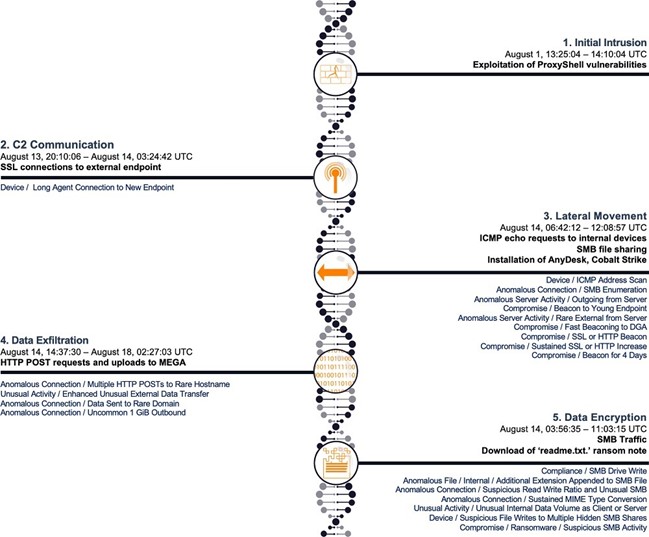

Normalement, il existe une série d’étapes communes dans ce type d’attaques :

Comme nous pouvons le voir, une attaque de rançongiciel est composée de plusieurs phases. La première étant celle d’obtenir un accès initial à la machine ou au réseau de la victime. Cela peut se faire de nombreuses façons, par exemple, en exploitant une vulnérabilité dans un service exposé, ou par le biais d’un e-mail de phishing, et même en embauchant un employé pour qu’il nous facilite une porte dérobée ou des informations qui facilitent l’attaque.

Une fois que les attaquants ont gagné l’accès à l’équipe, leur objectif suivant sera de se propager sur le réseau pour obtenir l’accès au plus grand nombre d’appareils possible (serveurs de messagerie, serveurs de fichiers, dossiers partagés, etc.).

Pour obtenir ce mouvement latéral entre les systèmes de l’organisation, ils recourent parfois à l’exploitation d’une vulnérabilité qui est présente dans le système. En 2017, avec le célèbre rançongiciel WannaCry, ils ont profité de la vulnérabilité connue sous le nom d’EternalBlue. Cette vulnérabilité profitait d’une faille dans le protocole SMB, qui est utilisé pour partager des fichiers via le réseau et permettait d’exécuter du code sur les machines affectées si un attaquant l’exploitait de manière appropriée.

Une fois qu’ils parviennent à compromettre tout ou une grande partie des équipements d’une organisation, la dernière phase de l’attaque, le chiffrement, commence. Le rançongiciel accédera à tous les supports de stockage disponibles, et recherchera quel type de fichiers y sont stockés, en général il se concentrera sur le chiffrement des fichiers bureautiques, des fichiers multimédias, du code source des applications qui sont en cours de développement et des informations des bases de données, en plus des copies de sauvegarde trouvées.

Les attaques de rançongiciels ne sont pas toujours immédiates, parfois toutes les phases de l’attaque sont terminées en moins de 5 heures depuis l’accès initial, et dans d’autres, elles peuvent rester cachées dans notre réseau pendant des mois.

Cela est dû au fait que les attaques sont généralement assez sophistiquées et cherchent à faire le plus de dégâts possible, donc s’il n’y a rien de valeur, elles peuvent attendre patiemment. Il est également probable qu’ils attendent le moment où ils peuvent nous causer les plus grandes pertes économiques possibles, par exemple à la fin de l’année, ou aux clôtures de trimestre.

Pour nous protéger de ce type d’attaques, il ne suffit pas de faire des copies de sauvegarde, car il est probable que le malware se propage aux appareils de stockage de réseau et de copies de sauvegarde. Nous devons effectuer des copies de sauvegarde de manière périodique, vérifier l’intégrité de celles-ci et les stocker de manière sécurisée (hors de portée du réseau de production).

De plus, il existe certains contrôles supplémentaires qui ont pris de l’importance avec le temps, car ils sont une arme assez efficace contre le comportement d’un rançongiciel, comme peut l’être le fait de garantir l’immuabilité des copies. C’est-à-dire qu’aucun utilisateur ni logiciel n’ait la possibilité de changer l’état d’une copie de sauvegarde, ni de la chiffrer ni de la supprimer. Plusieurs fournisseurs et technologies offrent ce type de mesures, comme c’est le cas d’Amazon S3 avec le blocage d’objets.

Comme nous l’avons vu, les organisations criminelles utilisent de nombreux vecteurs pour mener à bien leurs attaques et la grande diversité des techniques, tactiques et procédures rend très difficile la protection des applications qu’une organisation utilise au quotidien et qui, dans la plupart des cas, sont la porte que les cybercriminels utilisent pour mener à bien ce type d’attaques.

C’est pourquoi les organisations doivent disposer de processus de gestion des vulnérabilités mis en place, à partir d’outils automatisés et avec un travail minutieux qui permet d’explorer en détail les différents chemins qu’un attaquant pourrait réaliser pour compromettre la sécurité de l’information.

Qu’est-ce que le piratage éthique ?

La cybersécurité et le piratage éthique sont étroitement liés, car tous deux se concentrent sur la protection des systèmes informatiques et des réseaux contre les menaces et les attaques potentielles. Cependant, le piratage éthique est une pratique qui implique l’utilisation de compétences et de techniques de piratage dans le but d’identifier et de résoudre les vulnérabilités de sécurité dans les systèmes informatiques et les réseaux. Les pirates éthiques travaillent de manière autorisée et légale pour aider les entreprises et les organisations à améliorer la sécurité de leurs systèmes, en identifiant et en corrigeant les vulnérabilités avant qu’elles ne soient exploitées par des groupes similaires de cybercriminels que nous avons mentionnés précédemment.

De même, l’objectif principal du piratage éthique est de protéger les systèmes et les données confidentielles des entreprises et des organisations, en s’assurant qu’ils sont protégés contre les attaques de malware. Pour ce faire, les professionnels chargés du piratage éthique effectuent des tests de pénétration et des analyses de vulnérabilités, puis informent l’organisation des problèmes rencontrés, et surtout, ils proposent ce qu’il faut faire pour les résoudre avant la mise en production d’un outil ou d’un service, entre autres.

La complexité de ce type de test est significative, il existe donc différentes manières de les réaliser, selon le but de ceux-ci, bien que toujours avec un accord pour éviter que ce type de tests n’impacte les opérations des systèmes d’information. De plus, il est essentiel de souligner que ces analyses de vulnérabilités dans le cadre du piratage éthique sont effectuées avec la permission et l’autorisation du propriétaire du système, et sont régies par des codes de conduite éthique stricts.

Connaître nos vulnérabilités et notre niveau d’exposition à un attaquant est l’un des meilleurs exercices qu’une entreprise puisse réaliser, il est donc d’une importance vitale d’effectuer périodiquement ce type de tests dans notre infrastructure et nos systèmes d’information d’entreprise. C’est pourquoi, pour unir la cybersécurité et le piratage éthique, il est important que les entreprises et les organisations adoptent une culture de sécurité proactive et considèrent le piratage éthique comme une partie intégrante de leurs efforts de sécurité.

Quelle position les entreprises devraient-elles adopter ?

Au début de cet article, nous avons mentionné que les menaces sont en constante évolution, les entreprises doivent également l’être.

Offrez une formation à vos employés.

Nous devons être conscients que pour nous protéger d’une cyberattaque, nous ne devons pas seulement nous concentrer sur le maintien de la sécurité de nos appareils. La formation des employés est un pilier fondamental, surtout en matière de sécurité.

Il existe plusieurs outils qui permettent de réaliser des campagnes de mailing et de formation qui simulent des tentatives d’attaques de Phising pour voir le comportement des employés et renforcer les points faibles qui peuvent être identifiés.

Article connexe : L’importance de la sensibilisation et de la formation à la cybersécurité

Générez un inventaire des actifs et classez-les

Au moment de maintenir notre organisation en sécurité, il est très important que nous sachions quels actifs nous utilisons, quel est leur but et quelles technologies chacun utilise. De plus, nous devrions indiquer quels actifs sont critiques et lesquels stockent des informations confidentielles ou personnelles.

Si nous ne connaissons pas nos actifs, il est très probable que nos politiques de sécurité ne soient pas adéquates. L’un des piliers de la cybersécurité consiste à comprendre l’activité, car sans cela, les contrôles que nous mettons en place ne seront pas optimaux.

Utiliser des configurations sécurisées

Pour réduire le risque de subir une cyberattaque, nous devrions être conscients que beaucoup d’entre elles profitent d’une mauvaise configuration des actifs et des services.

Nous devrions fortifier tous les équipements et services, en particulier les actifs critiques ou exposés à Internet, conformément aux guides CIS.

Mettre en œuvre et auditer les normes de sécurité

La couche de gouvernance est très importante. Nous devons être conscients des risques auxquels nous sommes confrontés, de ceux qui sont les plus susceptibles de se matérialiser, de ceux qui auraient le plus d’impact et choisir soigneusement nos contrôles pour y faire face. Surtout, dans les grandes organisations, cela peut être un défi et c’est pourquoi il existe plusieurs normes qui permettront de mettre l’accent sur ce qui est important. Parmi ces normes, on trouve les suivantes :

- ISO 27001 : Il s’agit d’une norme internationale pour la sécurité de l’information. Elle spécifie les exigences nécessaires pour établir, mettre en œuvre, maintenir et améliorer un système de gestion de la sécurité de l’information.

- ISO 27018 : Elle apporte une série de contrôles pour la protection des informations d’identification personnelle (PII) dans le cloud pour les organisations qui agissent en tant que responsables du traitement de ces informations.

- PCI-DSS : Il s’agit de la norme de sécurité des données utilisée dans l’industrie des cartes de paiement. Elle s’applique à toutes les entités qui stockent, traitent ou transmettent des données de titulaires ou des données sensibles d’authentification.

- ENS : Récemment modifiée, il s’agit d’une loi encadrée dans la législation espagnole, qui propose une série de mesures pour préserver les conditions nécessaires de confiance dans l’utilisation des moyens électroniques pour garantir la sécurité des systèmes, des données, des communications et des services électroniques.

Ce type de normes entraînent une révision périodique, tant en interne que par un tiers, qui nous permettra d’identifier les points faibles et d’améliorer continuellement notre sécurité.

Pentesting

En plus de réaliser des audits sur les normes de sécurité, il est nécessaire que nous nous soumettions à des tests de pentesting pour détecter les erreurs de conception, ou les vulnérabilités qui sont présentes dans nos applications ou services.

Si nous les réalisons de manière périodique, nous pourrons corriger les problèmes qui peuvent représenter un risque pour notre organisation avant que nous ne soyons victimes d’une attaque réelle. Cependant, nous devrions également prêter attention aux nouvelles de cybersécurité pour nous aider à détecter les nouvelles vulnérabilités découvertes, et les corriger avant qu’elles ne soient exploitées par un acteur malveillant.

Nous vous recommandons cet article où nous avons déjà passé en revue en profondeur comment les entreprises peuvent améliorer leurs stratégies de cybersécurité.

Conclusiones

Le modèle traditionnel du rançongiciel, dans lequel seules les données des entreprises étaient chiffrées, était capable de causer une grande perturbation et un préjudice aux entreprises. En raison des larges avantages que les groupes dédiés à ces opérations ont obtenus, leurs attaques sont devenues beaucoup plus sophistiquées et dangereuses.

Bien que nous ayons une bonne politique de sauvegardes, et que nous réussissions à les maintenir à l’abri, nous sommes confrontés à un risque beaucoup plus grand, celui de la violation de données. Cela peut entraîner des pertes de millions de dollars pour les entreprises, mettant en danger à la fois les données personnelles des travailleurs et des clients, ainsi que la propriété intellectuelle de l’entreprise.

Ci-dessous, nous pouvons voir quelques recommandations :

- Dans la plupart des cas, les employés sont la première porte d’entrée de ce type d’attaques. Maintenez-les formés et sensibilisés à la matière.

- Identifiez quels sont vos actifs d’information critiques. Soyez conséquent avec ce classement et mettez des contrôles sur les informations les plus critiques.

- Utilisez des configurations sécurisées pour les services à travers les guides CIS, STIG, etc. Surtout ceux qui sont disponibles de manière externe.

- Sécurité au niveau de la gestion. Avoir une stratégie de sécurité, identifier vos risques et être conséquent avec eux est essentiel pour être protégé contre ce type d’attaques.

- Ayez un plan B. Des plans de continuité et des DRP qui tiennent compte de cette casuistique recueillie parmi leurs scénarios de catastrophe.

- Surveillance des comportements anormaux, tant sur le réseau que sur les équipements. Comment sauriez-vous, au sein de votre organisation, que vos actifs les plus importants sont en train d’être chiffrés ?

- Davantage d’audits de cybersécurité et de piratage éthique réalisés par des professionnels avec analyse des vulnérabilités.

- Tests d’intrusion des applications développées. Ce type de contrôle de sécurité permettra de fermer une porte d’entrée aux vulnérabilités complexes à détecter.