En la actualidad, el ransomware y la exfiltración de información sensible se han convertido en las mayores preocupaciones de prácticamente todas las organizaciones a nivel mundial. Esto se debe al gran impacto que conlleva la potencial pérdida de documentos, y la gran repercusión que supone la posterior exfiltración de la información, tanto a nivel reputacional como legislativo.

Según un estudio realizado por la empresa de ciberseguridad SoCRadar.io, en el año 2021 un 51% de las empresas españolas sufrieron algún incidente de ciberseguridad, y un 64% de aquellas que fueron víctima de un ataque de ransomware acabaron pagando.

Para lograr sus objetivos, los grupos cibercriminales, suelen atacar al eslabón más débil de la seguridad, las personas. Este tipo de ataques, denominados ataques de ingeniería social pretenden convencer a los usuarios con el objetivo de obtener información personal, información sensible de la organización u obtener un acceso inicial a la infraestructura corporativa.

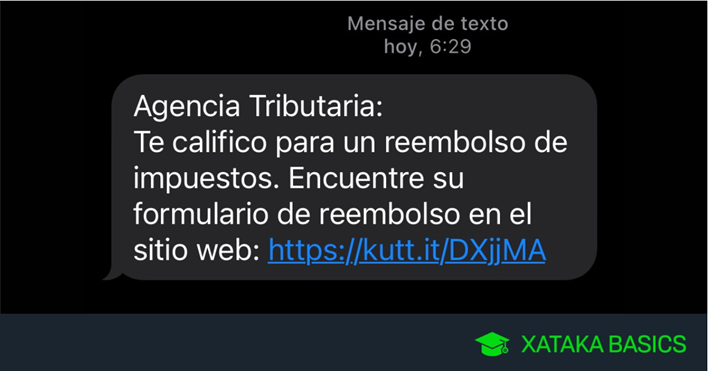

España se ha convertido en el tercer país del mundo más atacado mediante este tipo de técnicas, por lo que suponen una amenaza considerable. Un ejemplo reciente de este tipo de ataques lo podemos encontrar en la suplantación de la Agencia Tributaria, cuyo objetivo era obtener información personal y financiera de sus víctimas.

Pese a que la mayoría de los ataques de ingeniería social tienden a ser muy genéricos, puede observarse una tendencia hacia un mayor grado de sofisticación, y en algunos casos puede llegar a resultar complicado identificar un correo real de un phishing. Para evitar ser víctimas de este tipo de ataques debemos de tener cuidado antes de acceder a cualquier enlace o archivo adjunto.

Los dominios de Google

Recientemente Google ha lanzado 8 nuevos dominios de nivel superior para que puedan ser adquiridos por cualquiera, entre los que se incluyen .dad, .phd, .prof, .esq, .foo, .zip, .mov y .nexus, como se muestra en la siguiente noticia 8 new top-level domains for dads, grads and techies . Pese a que esto pueda parecer inofensivo para la mayoría de los usuarios, ha causado un gran revuelo dentro de las comunidades de ciberseguridad de todo el mundo.

Un nombre de dominio es una dirección única que identifica el protocolo de comunicaciones, un sitio web, que suele estar formado por un nombre de dominio y una extensión. El nombre de dominio normalmente corresponde a la empresa o sitio donde estemos accediendo, mientras que la extensión del dominio se refiere a la naturaleza del sitio web o ubicación geográfica. Podemos ver un ejemplo a continuación:

El motivo de la preocupación por parte del mundo de la seguridad se debe a que .zip y .mov son extensiones de archivos muy conocidas y lo que posibilitan es adquirir dominios del tipo:

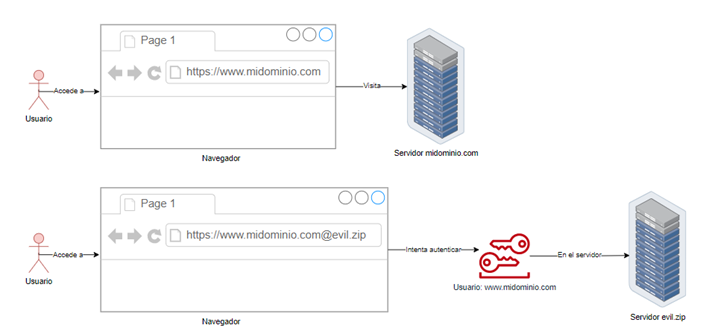

Como decíamos, estamos acostumbrados a ver URLs dentro de nuestro navegador del tipo https://midominio.com, y a medida que navegamos a este tipo de URLs se le van añadiendo parámetros que pueden ser propios de la navegación en el sitio, por ejemplo https://www.midominio.com/noticias/page.php. Estas además suelen ser tan largas que ni reparamos en su contenido a medida que vamos navegando.

Sin embargo, existen otras formas de componer URLs para ampliar las funcionalidades de los usuarios para poder pasar parámetros a través de ellas y autenticarnos en máquinas remotas, por ejemplo. De esta manera si queremos autenticarnos remotamente en un sitio web que lo permita podemos utilizar una URL como la siguiente:

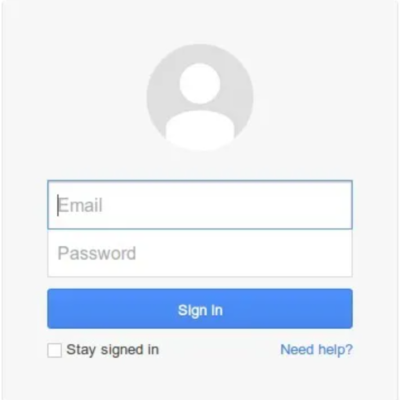

De esta manera el usuario estaría accediendo a midominio.com con su usuario y contraseña, sin necesidad de indicarlas en un paso posterior (típica pantalla de google que nos pide usuario y contraseña. Además, en el momento nos “saltaríamos” la siguiente pantalla.

Esta funcionalidad se denomina “userinfo” y se encuentra implementada por los distintos navegadores (cada navegador la puede implementar de una manera distinta). En el caso de Google Chrome podemos encontrar el detalle de esta funcionalidad en Chromium Docs – Chrome Security FAQ.

Este comportamiento puede parecer inocuo, aunque puede causar ataques de phishing muy realistas que suplanten la identidad de un dominio legítimo.

Imaginemos que un atacante ha registrado el dominio evil.zip y pretende lanzar una campaña de phishing. Si se apoyan en la funcionalidad de la que hemos hablado, podrían clonar el sitio web de midominio.com y servirlo desde evil.zip y utilizar una URL como la siguiente: https://www.midominio.com@evil.zip.

De esta manera, el usuario podría pensar que evil.zip es un archivo dentro del sitio midominio.com, cuando en realidad lo que está haciendo es visitar evil.zip y obviando midominio.com, ya que lo está tomando como un parámetro que no es necesario y lo descarta.

Esto puede constituir un paso previo muy importante (y bastante fácil) a la hora de realizar un ataque phishing. A partir de aquí nos podrían pedir nuestras credenciales de una plataforma que utilice la empresa, pedirnos preguntas de seguridad bajo una apariencia corporativa, etc.

¿Qué puedo hacer para evitar ser víctima de este tipo de campañas?

- Fijarnos en la URL: Como hemos visto a lo largo de este artículo debemos verificar a qué dominio nos estamos conectando realmente, siempre deberíamos emplear un par de segundos en asegurarnos de que un enlace es legítimo.

- Tener buenos sistemas de monitorización y AV: Podemos emplear sistemas de monitorización para detectar accesos inusuales que, por ejemplo, sigan el patrón:

- @*.zip*

- @*.mov

- No utilizar siempre las mismas contraseñas: Reutilizar contraseñas es una mala práctica en todo lo relacionado con la seguridad, debemos intentar utilizar una contraseña distinta para cada servicio, para que en caso de que un atacante la obtenga, no pueda acceder a todos los servicios ni a nuestra identidad on-line.

- Utilizar VirusTotal: El uso de fuentes públicas de inteligencia sobre amenazas nos puede ser útil para determinar si el archivo o enlace que acabamos de recibir puede ser malicioso.

- Concienciación: Es una parte fundamental para protegernos contra este tipo de ataques. Los usuarios deben conocer las técnicas que pueden utilizar los ciberdelincuentes para infectar sus equipos o robarles información.